WikiDer > Анализатор пакетов

эта статья нужны дополнительные цитаты для проверка. (Март 2013 г.) (Узнайте, как и когда удалить этот шаблон сообщения) |

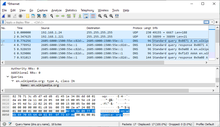

А анализатор пакетов или анализатор пакетов это компьютерная программа, или компьютерное железо например, устройство захвата пакетов, который может перехватывать и регистрировать трафик, проходящий через компьютерная сеть или часть сети.[1] Захват пакетов это процесс перехвата и регистрации трафика. Так как потоки данных поток через сеть, анализатор фиксирует каждый пакет и, при необходимости, декодирует необработанные данные пакета, показывая значения различных полей в пакете, и анализирует его содержимое в соответствии с соответствующими RFC или другие спецификации.

Анализатор пакетов, используемый для перехвата трафика в беспроводных сетях, известен как беспроводной анализатор или Анализатор WiFi. Анализатор пакетов также можно назвать сетевой анализатор или анализатор протокола хотя у этих терминов есть и другие значения.

Возможности

На проводном общая среда сети, такие как Ethernet, Token Ring, и FDDI сети, в зависимости от сетевой структуры (концентратор или переключатель),[2][а] может быть возможно захватить весь трафик в сети с одного компьютера в сети. В современных сетях трафик можно перехватить с помощью сетевого коммутатора с так называемым порт мониторинга который отражает все пакеты, проходящие через назначенные порты коммутатора. А сетевой кран это даже более надежное решение, чем использование порта мониторинга, поскольку ответвления с меньшей вероятностью отбрасывают пакеты при высокой нагрузке трафика.

На беспроводные локальные сетитрафик может быть захвачен по одному каналу за раз или с использованием нескольких адаптеров одновременно по нескольким каналам.

В проводных широковещательных и беспроводных сетях для захвата одноадресная передача трафик между другими машинами, Сетевой адаптер захват трафика должен быть в беспорядочные половые связи. В беспроводных сетях, даже если адаптер находится в беспорядочном режиме, пакеты не для набор услуг адаптер, на который настроен, обычно игнорируются. Чтобы увидеть эти пакеты, адаптер должен быть в режим монитора.[нужна цитата] Никаких специальных положений не требуется для захвата многоадресная передача трафик в группу многоадресной рассылки, которую анализатор пакетов уже отслеживает, или трансляция движение.

При захвате трафика записывается либо все содержимое пакетов, либо только заголовки записываются. Запись только заголовков снижает требования к хранилищу и позволяет избежать некоторых правовые вопросы, но часто предоставляет достаточно информации для диагностики проблем.

Захваченная информация декодируется из необработанной цифровой формы в человек читаемый формат, который позволяет пользователям легко просматривать полученную информацию. Анализаторы протоколов различаются по способностям отображения и анализа данных.

Некоторые анализаторы протокола также могут генерировать трафик и, таким образом, выступать в качестве эталонного устройства. Они могут действовать как тестеры протокола. Такие тестеры генерируют трафик, соответствующий протоколу, для функционального тестирования, а также могут умышленно вносить ошибки для тестирования тестируемое устройство (DUT)способность обрабатывать ошибки.[нужна цитата]

Анализаторы протоколов также могут быть аппаратными, либо в формате зонда, либо, что все чаще встречается, в сочетании с дисковым массивом. Эти устройства записывают пакеты (или фрагмент пакета) на дисковый массив. Это позволяет проводить исторический криминалистический анализ пакетов без необходимости воссоздавать какие-либо ошибки.[нужна цитата]

Использует

Анализаторы пакетов могут:[3]

- Анализируйте сетевые проблемы

- Обнаружить сетевое вторжение попытки

- Обнаружение неправомерного использования сети внутренними и внешними пользователями

- Документирование соответствия нормативным требованиям посредством регистрации всего трафика периметра и конечных точек

- Получите информацию для осуществления сетевого вторжения

- Помощь в сборе информации для изоляции эксплуатируемых систем

- Мониторинг использования полосы пропускания WAN

- Мониторинг использования сети (включая внутренних и внешних пользователей и системы)

- Монитор данные в пути

- Мониторинг WAN и безопасность конечных точек статус

- Сбор и передача сетевой статистики

- Выявление подозрительного контента в сетевом трафике

- Устранение проблем с производительностью путем мониторинга сетевых данных из приложения

- Служить основным источником данных для повседневного мониторинга и управления сетью

- Следите за другими пользователями сети и собирайте конфиденциальную информацию, такую как данные для входа или файлы cookie пользователей (в зависимости от любого содержимого шифрование методы, которые могут использоваться)

- Обратный инженер проприетарные протоколы используется по сети

- Отлаживать связь клиент / сервер

- Отладка реализации сетевого протокола

- Проверка добавлений, перемещений и изменений

- Проверить эффективность системы внутреннего контроля (брандмауэры, контроль доступа, веб-фильтр, спам-фильтр, прокси)

Захват пакетов может использоваться для выполнения ордера от правоохранительные органы к прослушка весь сетевой трафик, генерируемый физическим лицом. Интернет-провайдеры и VoIP поставщики в США должны соблюдать Закон о помощи в коммуникации для правоохранительных органов нормативные документы. Используя захват и хранение пакетов, операторы связи могут обеспечить требуемый законом безопасный и отдельный доступ к целевому сетевому трафику и могут использовать одно и то же устройство в целях внутренней безопасности. Сбор данных из системы-носителя без ордера является незаконным из-за законов о перехвате. Используя сквозное шифрование, связь может быть конфиденциальной от операторов связи и юридических органов.

Известные анализаторы пакетов

- Capsa Сетевой анализатор

- Прокси-сервер для веб-отладки Charles

- Carnivore (программное обеспечение)

- CommView

- dSniff

- Платформа аналитики EndaceProbe от Endace

- Ettercap

- Скрипач

- Кисмет

- Lanmeter

- Монитор сети Microsoft

- НарусИнсайт

- Системы NetScout nGenius Infinistream

- нгреп, Сеть Grep

- ОмниПик, Вседержитель Саввия

- SkyGrabber

- шпионить

- tcpdump

- Наблюдатель Анализатор

- Wireshark (ранее известный как Ethereal)

- Xplico Инструмент сетевого криминалистического анализа с открытым исходным кодом

Смотрите также

Заметки

- ^ Некоторые методы позволяют избежать сужения трафика коммутаторами, чтобы получить доступ к трафику из других систем в сети (например, Подмена ARP).

использованная литература

- ^ Кевин Дж. Коннолли (2003). Закон интернет-безопасности и конфиденциальности. Издательство Aspen. п. 131. ISBN 978-0-7355-4273-0.

- ^ «Определение сегмента сети». www.linfo.org. Получено 14 января, 2016.

- ^ "Анализ пакетов". www.networxsecurity.org. Получено 12 октября, 2019.

внешние ссылки

| Викискладе есть медиафайлы по теме Анализаторы компьютерных сетей передачи данных. |

| В Викиверситете есть учебные ресурсы о Анализатор пакетов |